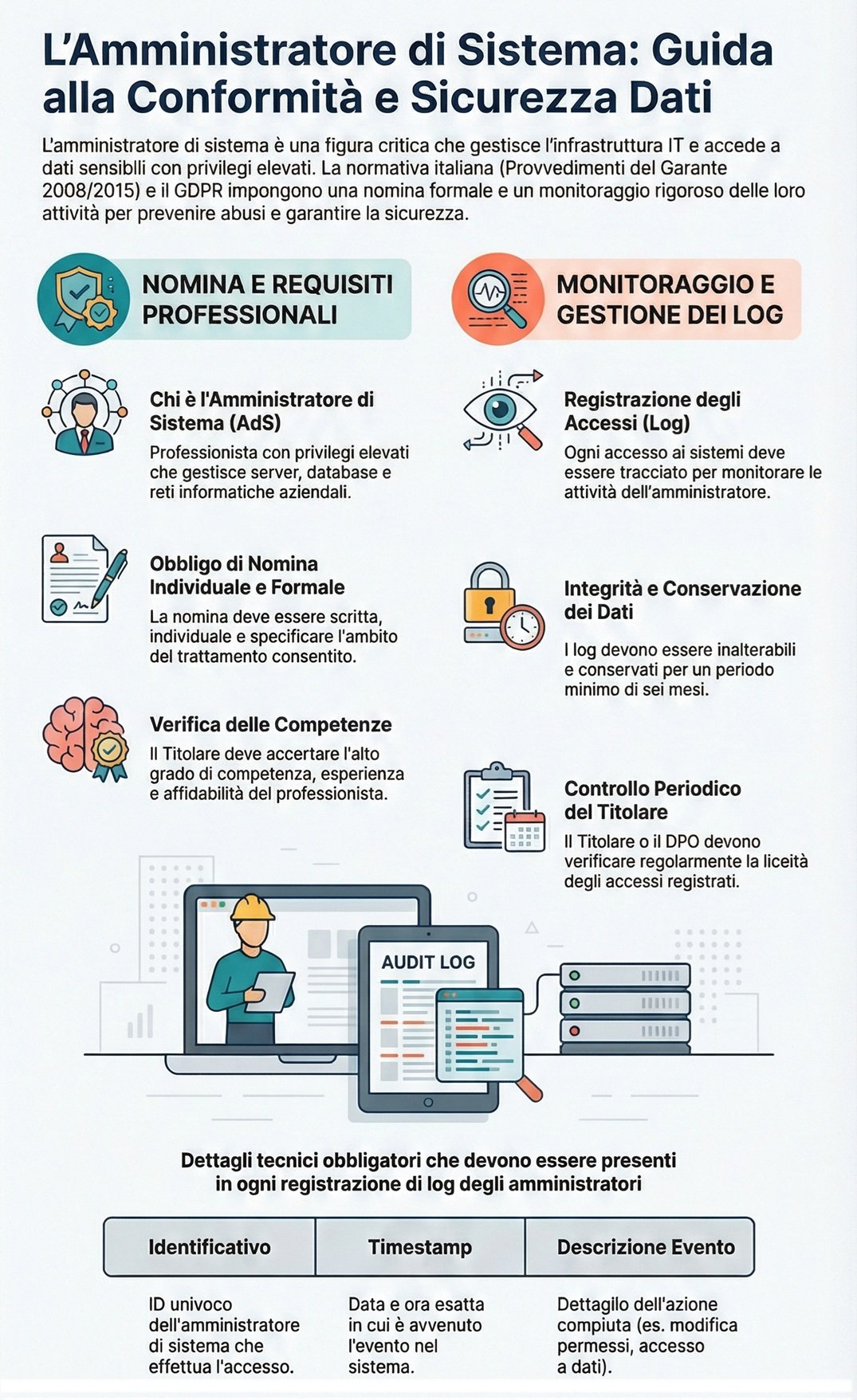

Nel complesso mondo della protezione dei dati, la figura dell’amministratore di sistema riveste un ruolo di fondamentale importanza. Spesso, però, la sua gestione e supervisione sollevano dubbi. Questo approfondimento mira a fare chiarezza su chi sono questi professionisti, quali sono gli obblighi normativi che li riguardano e perché una loro corretta nomina e un’attenta vigilanza sono essenziali per la sicurezza dei dati.

Indice dei contenuti

Chi è l’Amministratore di Sistema e Quando Va Nominato?

L’amministratore di sistema, secondo la definizione del Garante per la protezione dei dati personali, è un professionista, interno o esterno all’azienda, che ha la facoltà di accedere a dati e informazioni sensibili con privilegi che superano quelli degli utenti comuni. Il suo ruolo, infatti, lo porta a gestire le risorse di calcolo e i sistemi informativi, inclusi database, server e reti.

La nomina di questa figura è un obbligo stabilito dal Garante con il Provvedimento del 27 novembre 2008, integrato e rafforzato dal successivo Provvedimento del 25 giugno 2015. Sebbene il Regolamento UE 2016/679 (GDPR) non menzioni esplicitamente l’amministratore di sistema, il suo ruolo rientra pienamente nell’obbligo del Titolare del trattamento di adottare misure di sicurezza adeguate, sia tecniche che organizzative, per proteggere i dati personali.

La nomina è obbligatoria non solo per gli Enti Pubblici, ma per tutte le aziende che trattano dati personali e che, in base alla valutazione dei rischi, ritengono necessaria la figura di un professionista con privilegi amministrativi.

Le Competenze e gli Obblighi

Gli amministratori di sistema devono possedere un alto grado di competenza e affidabilità. Il Titolare del trattamento è tenuto a verificare tali qualità al momento della nomina. Le loro responsabilità includono:

- Gestione dei sistemi e delle reti: Assicurare il corretto funzionamento, l’integrità e la sicurezza dell’infrastruttura informatica.

- Gestione degli account utente: Creare, modificare e disabilitare gli account, assegnando i privilegi in base alle necessità lavorative.

- Implementazione delle misure di sicurezza: Installare e configurare software di protezione, come firewall e antivirus, e gestire i sistemi di backup e ripristino.

- Monitoraggio dei sistemi: Tenere sotto controllo le attività del sistema per rilevare anomalie o tentativi di violazione.

Secondo il Provvedimento del Garante, la nomina deve essere individuale e non collettiva, con un elenco aggiornato degli amministratori di sistema e dei compiti loro assegnati. Deve inoltre essere formale, ovvero redatta per iscritto, specificando l’ambito del trattamento consentito.

Perché Nomina degli Amministratori di Sistema è Cruciale?

Nominare formalmente gli amministratori di sistema è cruciale per diversi motivi:

- Chiarire responsabilità: La nomina formale definisce in modo inequivocabile i compiti e le responsabilità di ciascun amministratore, evitando sovrapposizioni o, peggio, lacune.

- Responsabilizzazione: La nomina è uno strumento di accountability. L’amministratore, essendo consapevole dei suoi compiti e dei rischi, è più propenso a operare con la massima diligenza.

- Conformità normativa: È una misura preventiva richiesta dal Garante. La sua assenza, in caso di controlli, può esporre l’azienda a sanzioni.

Il Monitoraggio dell’Attività: Come e con Che Frequenza

Poiché gli amministratori di sistema hanno accesso a dati sensibili, il loro operato non può essere lasciato senza controllo. Il Provvedimento del Garante introduce l’obbligo di un monitoraggio costante delle loro attività.

Come si monitora?

Il monitoraggio deve essere effettuato tramite la registrazione degli accessi (i cosiddetti “log”). Questi log devono includere:

- La data e l’ora dell’accesso.

- L’identificativo dell’amministratore di sistema.

- Il sistema informatico su cui è stato effettuato l’accesso.

- La descrizione dell’evento (es. creazione utente, modifica permessi, accesso a dati sensibili).

Con che frequenza?

I log devono essere registrati in un file separato e inalterabile e devono essere conservati per un periodo non inferiore a sei mesi. Un controllo periodico di questi log da parte del Titolare o di un suo delegato (ad esempio, il Responsabile della protezione dei dati – DPO), è fondamentale per verificare che gli accessi siano avvenuti in modo lecito e coerente con i compiti assegnati. Questo controllo non deve essere un’attività sporadica, ma un processo continuo e documentato.

In conclusione, la corretta gestione degli amministratori di sistema non è solo un adempimento normativo, ma una strategia proattiva per rafforzare la sicurezza dei dati. La loro nomina formale, la supervisione delle loro attività tramite log e un monitoraggio costante sono pilastri imprescindibili per ogni organizzazione che voglia dimostrare di prendere sul serio la protezione della privacy.